Unsere Leistungen unterstützen Sie entlang des gesamten Prozesses – modular oder ganzheitlich:

Workshops

- Zur gezielten Vorbereitung auf die C-ITS-Zertifizierung.

Konzeption & Vorbereitung

- Konformitätsbewertung technischer Infrastrukturen beim Aufbau einer Public-Key-Infrastruktur (PKI).

- Bewertung bestehender Sicherheitsverfahren und Einstufung des aktuellen Sicherheitsniveaus.

Prüfung & Konformitätsbewertung

Als "Accredited PKI Auditor" auditieren wir Root-CAs, Enrolment Authorities (EA) und Authorization Authorities (AA) nach der Certificate Policy (CP) und damit nach dem Anhang 3 des Delegated Act (DA).

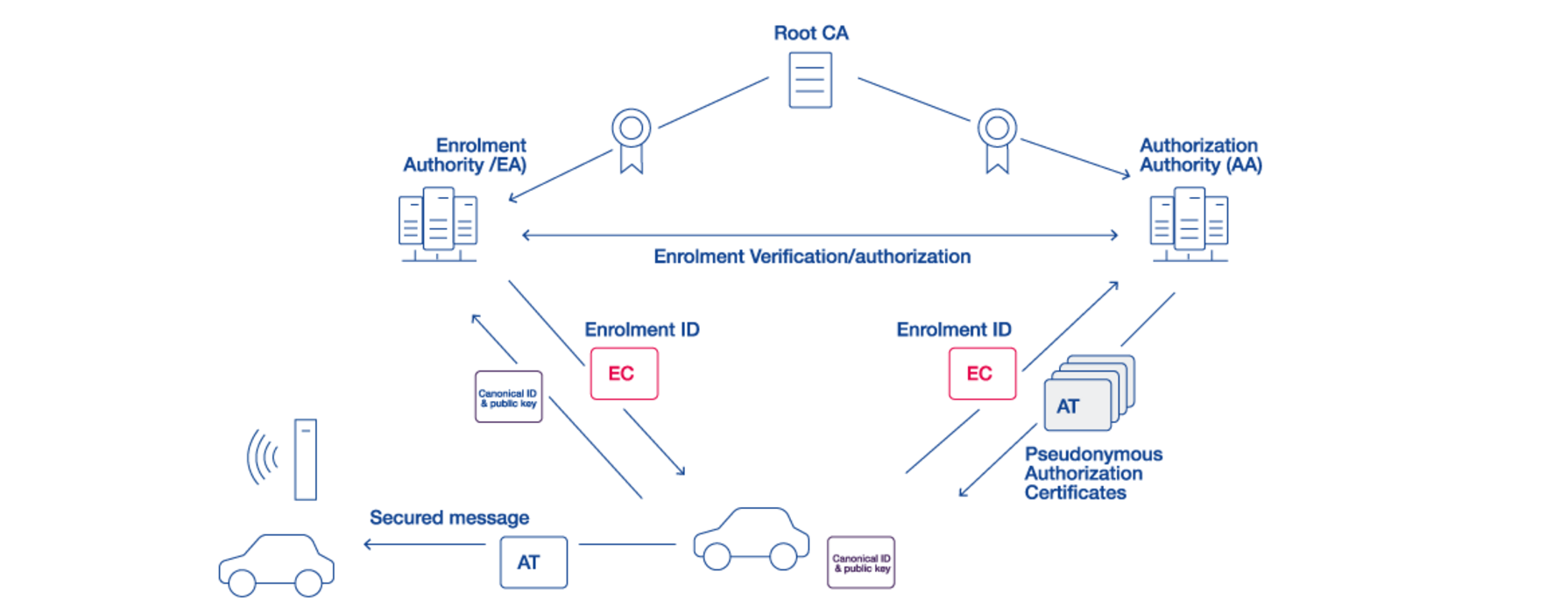

- Root-CA: Die Root-CA ist die Stammzertifizierungsinstanz, die den Vertrauensanker für die EA und AA bildet und EA bzw. AA berechtigt, Zertifikate unterhalb der Root-CA auszustellen.

- Enrolment Authority (EA): Die EA authentifiziert die C-ITS Stations und ermöglicht ihnen den Zugang zur ITS-Kommunikation (in Richtung der AA). Dazu berechtigt die C-ITS Station das Enrolment Credential (EC), welches die EA an die C-ITS Station nach erfolgreicher Authentisierung verschickt.

- Authorization Authority (AA): Die AA stellt für die C-ITS Station einen verbindlichen Nachweis darüber aus, dass bestimmte ITS-Dienste genutzt werden dürfen. Dazu berechtigt die C-ITS Station das Authorization Ticket (AT), welches die AA auf Grundlage des Vertrauens zur EA an die C-ITS Station verschickt.

Einordnung in das C-ITS trust model:

Root CA, EA und AA werden in das "C-ITS trust model" eingeordnet. Dieses stellt ein System dar, welches das Vertrauen zwischen den C-ITS Stations verantwortet. Es handelt sich dabei um eine Public Key Infrastructure (PKI), die aus Root-CAs, dem C-ITS Point Of Contact (CPOC), dem Trust List Manager (TLM), Enrolment Authorities (EAs), Authorization Authorities (AAs) und einem sicheren Netz besteht.

Zertifizierung & Re-Zertifizierung

Prüfung der Prozesse und Dokumentation nach den Anforderungen der EU-Kommission (Delegated Act).

Evaluation & Zertifizierung Ihrer C-ITS Stations und Kryptomodule gemäß Common Criteria und relevanten Schutzprofilen.