In einer digital vernetzten Welt ist eine sichere IT-Infrastruktur wichtiger denn je. Insbesondere Unternehmen, die zu den „kritischen Infrastrukturen“ (KRITIS) zählen, gelten als besonders schützenswert. Kommt es zum Ausfall eines KRITIS-Unternehmens, können nachhaltige Versorgungsengpässe entstehen und auch die öffentliche Sicherheit kann in Gefahr geraten.

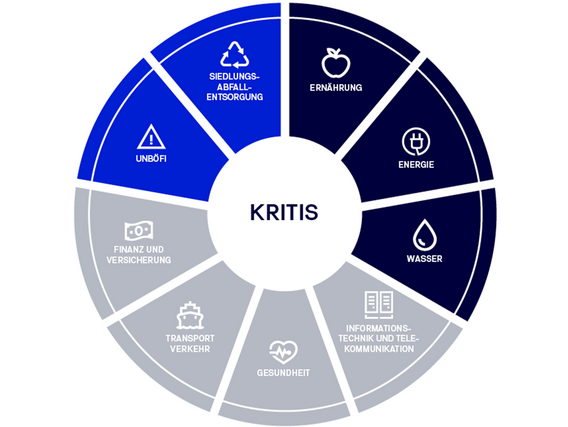

Bis vor kurzem gehörten in Deutschland sieben verschiedene Sektoren der KRITIS an. Dazu zählen beispielsweise die Branchen Energie, Wasser, Ernährung, Telekommunikation oder das Gesundheits- und Finanzwesen. Im Rahmen des IT-Sicherheitsgesetzes 2.0 (IT-SIG 2.0) sind nun auch die Sektoren Siedlungsabfallentsorgung und Unternehmen im besonderen öffentlichen Interesse (UBI/UNBÖFI) neu hinzugekommen.

Das IT-SiG 2.0 nimmt mit Senkung der Schwellenwerte in der KRITIS Verordnung nun deutlich mehr Organisationen in die Pflicht, wirksame Maßnahmen zur Erhöhung ihrer IT-Sicherheit zu ergreifen. Dabei geht es grundsätzlich darum, alle Unternehmen zu erfassen, die mit ihren Dienstleistungen und Produkten mehr als 500.000 Personen versorgen.